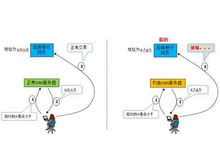

DNS劫持又叫域名劫持,指攻击者利用其他攻击手段 (比如劫持了路由器或域名服务器等),篡改了某个域名的解析结果,使得指向该域名的IP变成了另一个IP,导致对相应网址的访问被劫持到另一个不可达的或者假冒的网址,从而实现非法窃取用户信息或者破坏正常网络服务的目的。1

基本原理

DNS(域名系统)的作用是把网络地址(域名,以一个字符串的形式)对应到真实的计算机能够识别的网络地址(IP地址),以便计算机能够进一步通信,传递网址和内容等。

由于域名劫持往往只能在特定的被劫持的网络范围内进行,所以在此范围外的域名服务器(DNS)能够返回正常的IP地址,高级用户可以在网络设置把DNS指向这些正常的域名服务器以实现对网址的正常访问。所以域名劫持通常相伴的措施——封锁正常DNS的IP。

劫持方式攻击者通常会通过两种方式实现DNS劫持,一种是直接攻击域名注册商或者域名站点获取控制域名的账户口令,这样可以修改域名对应的IP地址,另外一种方式是攻击权威名称服务器,直接修改区域文件内的资源记录。

对于企业和机构客户而言,遭遇DNS劫持是非常严重的问题,它会导致机构失去对域名的控制,一旦攻击实现,机构的站点将不能访问,或者用户可能会访问到伪造的站点。当用户接入如支付宝,银行等合法站点时遭遇域名劫持,用户将面临个人账户和敏感信息泄露,财产损失等风险。2

应对方法针对DNS所暴露的问题,相关研究人员已提出很多安全建议,工业界也引入了大量的对抗DNS攻击的安全产品,但所采用的防御和缓解措施大致有以下几种。

DNSSECDNSSEC (Domain Name System Security Extensions, DNS安全扩展),目前来看,最有希望解决DNS安全问题的安全措施就是DNSSEC。简而言之,DNSSEC依赖于数字签名和公钥系统去保护DNS数据的可信性和完整性。3

AnycastAnycast (任拨)是一种网络路由方式,通过部署Anycast,,提供相同服务的一组服务器可以使用相同的IP地址,客户端的请求数据将会被转发到这组服务器中路由拓扑结构最近的一台主机上。不难发现,Anycast可以用来抵抗DDoS攻击,当攻击者通过僵尸网络发动DDoS攻击时候,由于僵尸网络的主机具有不同的IP地址和地理位置,这些来自僵尸网络的流量会被发送到的不同的主机,正因如此,几乎所有的根域名服务器都已经部署了Anycast,这种方式可以理解为用分布式防御对抗分布式攻击。4

响应率限制响应率限制是指允许权威服务器可以统计自身所发送的来源于相同的DNS查询所对应的DNS响应的频次,权威服务器可以设置一个发送次数的阈值,规定在某一段时间内,若发送响应的频次超过设定的阈值,权威名称服务器会停止发送响应,并且持续一段时间,若在这段时间内,权威名称服务器没有收到同样频次的查询,则取消限制。

因此,权威名称服务器将不会发送高于这个阈值的DNS响应,这样将有效保护DNS权威名称服务器原理DDoS攻击。

设置递归服务器查询权限利用DNS来实现DDoS攻击之所以能够轻易成功的关键原因之一是,大部分的开放式递归服务器可以让任何人执行DNS查询请求,而一个安全的DNS递归服务器不应该向任何人开放查询权限,DNS服务器管理者应当控制接入权限,保证授权的用户可以执行DNS查询。

历史事件2009年巴西最大银行遭遇DNS攻击,1%用户被钓鱼

2010年1月12日 “百度域名被劫持”事件

2012年日本邮储银行、三井住友银行和三菱东京日联银行各自提供的网上银行服务都被钓鱼网站劫持

2013年史上最大规模DNS钓鱼攻击预估已致800万用户感染

2014年1月21日 北京2014年1月21日,全国大范围出现DNS故障,下午15时20分左右,中国顶级域名根服务器出现故障,大部分网站受影响,此次故障未对国家顶级域名.CN造成影响,所有运行服务正常

2013年5月6日,据国内DNS服务提供商114DNS官方微博消息:新一轮DNS钓鱼攻击已经突破国内安全防线,可能已经导致国内数百万用户感染。此攻击利用路由器的弱口令,以及路由器的web管理接口进行攻击,通过Start_apply页面修改DNS服务器地址以实现钓鱼攻击,此前DNS劫持曾致巴西最大银行瘫痪; 用户可手动修改DNS为114.114.114.114(或114.114.115.115)避免受到攻击 。114DNS平台负责人介绍,114DNS为多个电信运营商与南京信风共建的超大型DNS平台,为公众免费提供全国通用的DNS解析,为企业提供高可靠权威DNS解析,同时为电信运营提供DNS应急灾备。114DNS在电信运营商那关联的DNS异常监测系统,率先发现了黑客集团发动的此次DNS钓鱼攻击。

2012年,据日本《日经电脑》报道,日本邮储银行、三井住友银行和三菱东京日联银行于2012年10月25日和10月26日分别发布公告提醒用户,三家银行各自提供的网上银行服务都被钓鱼网站劫持,出现要求用户输入信息的虚假页面,在登录官方网站后,会弹出要求用户输入密码等的窗口画面,本次虚假弹出式窗口页面的目的在于盗取用户网上银行服务的密码。这种弹出式窗口页面上还显示有银行的标志等,乍看上去像真的一样。

本词条内容贡献者为:

马学彬 - 副教授 - 内蒙古大学

扫码下载APP

扫码下载APP

科普中国APP

科普中国APP

科普中国

科普中国

科普中国

科普中国