一、引子

小白:东哥,听说现在很多黑客都开始用域名当攻击的媒介?

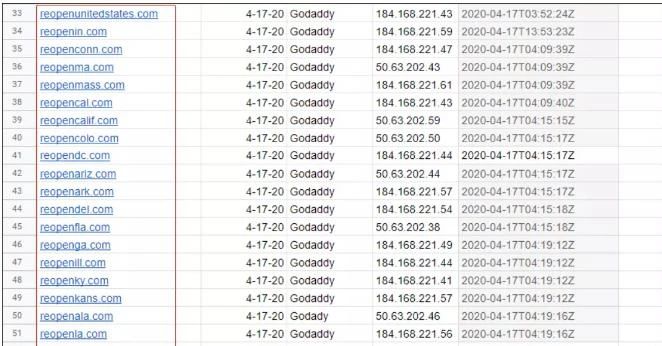

大东:不错,而且现在最典型的例子就是reopen域名激增的情况:在美国,最近涌现了大量以“reopen(重新开放)”+“美国城市或州名”格式的域名,其中多数域名可跳转到某些组织的网站,进而达到宣传的目的。

部分reopen域名(图片来源于网络)

小白:为什么攻击者都开始以域名为攻击媒介?难道这其中还有巨大的价值吗?

大东:当然了,域名的拥有者可将域名随意指向任意网站,加上域名背后所汇集的巨大流量,对攻击者来说都是一笔笔无形宝藏。

二、微软为何买下史上最危险域名?

小白:那微软最近花费160万美元买下了史上最危险域名Corp.com,也跟其中巨大的价值有关吗?

大东:不错,而且微软之所以买下这个域名,是因为微软在2009年6月发布了安全公告,并发布了有助于确保客户安全的安全更新,因为其对客户安全的持续承诺,他们收购了最危险域名:Corp.com。但是其收购的最终目的是防止网络犯罪分子滥用。

域名名称(图片来源于网络)

小白:为什么Corp.com会被称为史上最危险域名?

大东:因为任何人只要拥有corp.com,就能访问全球主要公司数十万台 Windows PC 中海量的密码、电子邮件和其他敏感数据。也就是说,Corp.com 的拥有者什么都不用做,就会有海量敏感企业数据踏破门槛 "投怀送抱"。

小白:那微软为什么选择在此时买下该域名呢?

大东:这还要从该域名的持有者Mike O ’Connor说起。Corp.com 注册于 1994 年,Mike O ’Connor 是 corp.com 域名的所有者,作为一名早期的域名投资者,他在 1994 年以低价将几个国宝级珍稀域名收入囊中,包括 bar.com、cafes.com、grill.com、place.com、pub.com 和 television.com。

小白:捡漏王啊!!

大东:Mike O ’ Connor 靠出售域名捞金。虽然不时卖掉一些域名,但是他对 corp.com 一直“讳莫如深”,绝口不提出售之事。因为他深知这个域名的 “威力”,不会轻易出手。

小白:这个域名威力到底有多大呢?

大东:最近有安全研究院评员说:Corp.com 的巨大杀伤力不亚于切尔诺贝利事件,如果这个域名落入犯罪分子或者黑客的手中,后果将不堪设想。

小白:切尔诺贝利事件?

大东:我给你举一个例子你就明白它的威力了。2019 年,对 DNS 名称空间冲突进行过长期研究的安全专家杰夫 • 施密特(Jeff Schmidt)和其他专业人士做了一个“危险的实验”。他们每天记录并分析流向 Corp.com 的企业内部流量,八个月后,施密特发现超过375000 台 Windows 电脑端正在尝试发送信息,包括尝试登录内部公司网络以及访问网络上特定共享文件。

小白:那岂不是拥有这个域名可以控制这些电脑?

大东:不仅如此,在测试期间,施密特的公司 JAS Global Advisor 一度模拟本地 Windows 网络登录和文件共享环境接管了对 Corp.com 的连接请求。大约过了一小时,他们收到了超过 1200 万封电子邮件,并且其中很多邮件都包含了敏感信息,于是施密特等人立刻终止了实验,并销毁了整个数据库。

小白:那如果这个域名落入不法分子手中,岂不是很危险?

大东:不错,通过实验,施密特等人得出了一个结论:最终控制 Corp.com 的人可能会立即拥有一个开箱即用的遍布全球的企业计算机僵尸网络 。

小白:为什么微软买下该域名呢?

大东:今年2 月,70岁的Mike O ’ Connor正式宣布开始考虑出售 corp.com,要价170 万美元,并喊话微软出来“背锅”。

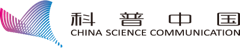

(图片来源于网络)

小白:为什么要喊话让微软背锅?微软和这个域名之间有什么关系?

大东:早在1997 年,Mike O ’ Connor 就用这个域名开了个世界级的玩笑。他将对域名的查询短暂地重定向到了本地成人玩具商店的网站。没过多久,他就收到了困惑的人发来的愤怒电子邮件,但这些人把这个“漏洞”抄送给了微软的联合创始人比尔.盖茨。

困惑人发的电子邮件(图片来源于网络)

小白:为什么要发给比尔盖茨呢?

大东:这还要回溯到 Active Directory的诞生。Active Directory是 Windows 环境中各种与身份相关的服务的统称。系统要素彼此查找需要借助一个名为 DNS 名称传递(DNS name devolution)的 Windows 功能,这是一种网络速记方法,可以轻松查找其他计算机或服务器,而无需为这些资源指定完整的合法域名。

小白:有点懵,能不能举个例子啊?

大东:例如,如果一家公司运行一个名为 internalnetwork.example.com 的内部网络,而该网络上的员工希望访问一个名为 "drive1" 的共享驱动器,则无需键入 "drive1.internalnetwork.example.com" 进入 Windows 资源管理器,仅键入 "\drive1" 就足够了,Windows 会负责其余的工作。

小白:这样大大减轻了员工的负担,不是很好吗?

三、该域名的由来以及危害

大东:但是,如果内部 Windows 域无法映射回企业实际拥有和控制的二级域名,事情就不那么顺利了。在支持 Active Directory 的 Windows 的早期版本(如 Windows 2000 Server)中,默认或示例 Directory 路径被指定为 " corp ",并且许多公司采用了此默认设置,而没有修改成自己公司的二级域名。

小白:为什么当初会选择这样的危险方式?

大东:因为Windows 的早期版本实际上鼓励采用这种存在风险的设置,这使得 Windows 计算机有可能尝试与 corp.com 共享敏感数据。也就是说,任何控制 corp.com的人都可以被动地拦截来自成千上万台计算机的私人通信。

小白:这些年微软就没有采取一些措施来解决这个问题吗?

大东:Microsoft 一直在试图消除 corp.com 的威胁,发布了数个软件更新,以帮助客户减少名称空间冲突的可能性。但是事实上这些缓解措施收效甚微,因为很少有企业听从微软的建议部署这些修复程序。

小白:为什么企业不听从这些建议呢?

大东:原因主要有两点:首先,这样做需要企业在一段时间内同时关闭其整个 Active Directory 网络。其次,根据微软的说法,补丁程序可能会破坏或拖慢企业日常运行所依赖的许多应用程序。

小白:那微软现在买下这个域名是为什么呢?

大东:微软曾经也试图购买 corp.com,据Mike O ’ Connor 透露,微软当时的出价是2万美元,但 Mike O ’ Connor 认为对于 corp.com 这样的四字母顶级“优质”域名来说,这个报价不符合其本身价值及市场价值,拒绝出售。

小白:那现在买下是不是和现在的新型冠状病毒有关?

大东:网上有人猜测很可能是因为全球新冠病毒肆虐下,远程办公激增导致域名相关企业安全风险飙升有关。

小白:那微软买了它就一定安全吗?

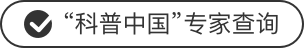

网友对微软买下域名的看法(图片来源于网络)

大东:网上有很多人有给出自己的看法,不过究竟安不安全,恐怕只能等待时间给出答案了。

四、防范以域名为跳板的安全威胁

小白:那现在reopen域名的拥有者都是谁?如果政府将它们控制不就可以了吗?

大东:现在只知道一些典型的“reopen”域名所关联的网站内容以及背后组织,但是现在有许多域名并未正式启动,仍处于休眠状态。

小白:现在网络攻击的新媒介:域名已经进入了大众的视线,我们该如何防范以域名为攻击跳板的安全威胁?

大东:多年来,众多企业对与品牌相关的域名“紧追不舍”,重金、申诉等手段轮番上阵,只为换回一张网络名牌,也正是因为看到了这些域名背后蕴藏的安全隐患。这种经过伪饰的域名,是散播虚假消息、网络钓鱼的天然优势,以后此类的网络攻击势必将日益递增,有效防范措施才是当务之急。

小白:那我们应该如何做呢?

大东:我们普通用户只能提高上网时的防范意识,不要访问危险域名,不要访问与正规网站相似的恶意网站。

扫码下载APP

扫码下载APP

科普中国APP

科普中国APP

科普中国

科普中国

科普中国

科普中国