一、小白剧场

大东:嘿,小白,你是不是觉得科技越来越像科幻电影里的剧情了?

小白:啊?为什么这么说呢?

大东:最近有一项新的研究,那简直就像从科幻电影中走出来的。

小白:哦?赶紧给我说说看。

大东:你知道LED灯吗?

小白:当然,那不就是我们电脑、手机上那些小灯嘛,表示电源、网络连接的那些。

大东:我们正在被LED灯“监视”你敢相信吗?

小白:监视?怎么做到的呢?

大东:你有没有注意过它们闪烁的频率。

小白:频率?我只注意到当电脑出问题的时候,它们会闪得更快。

大东:你观察的还挺仔细的,基本原理确实是这个。

小白:哇!这还真的像科幻电影。那意味着只要我盯着LED灯看,我就能获取一些信息了吗?

大东:是的,这可能听起来有点离谱,但实际上已经有研究表明,这完全是可能的。

小白:这太令人吃惊了。我原以为物理隔离的电脑是完全安全的呢。

大东:搬好小椅子,你大东哥要开始讲知识喽。

小白:洗耳恭听。

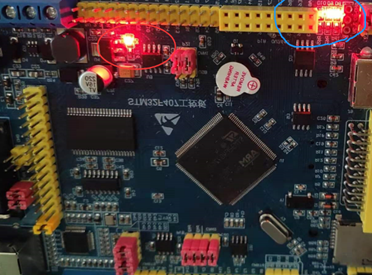

电脑的LED灯(图片来源:网络)

二、话说事件

大东:来自内盖夫本古里安大学和康奈尔大学的研究人员发现,密码计算会改变设备的功耗,而这反过来会影响电源LED的亮度。也就是说,如果你能精确地测量LED的亮度变化,你就可能能找出密钥。

小白:那这种方法真的有效吗?

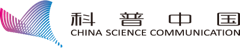

大东:非常有效。在一次模拟测试中,研究人员通过分析被劫持的联网安全摄像头所拍摄到的电源LED闪烁视频片段,成功从一张智能卡中恢复了256位ECDSA密钥。

小白:那是不是所有的设备都能这样做呢?

大东:基本上是的。在另一个实验中,研究人员甚至成功从三星Galaxy S8手机中提取了378位的SIKE密钥。他们使用的方法是将iPhone 13的摄像头对准连接到USB集线器的罗技Z120扬声器的电源LED灯进行拍摄,而这个集线器也被用来给手机充电。

小白:这不就像是在读取计算机的思维吗?

大东:哈哈,从某种程度上说,确实有点像。他们使用的技术被称为“侧信道攻击”,这种攻击方法并不直接破解密码,而是通过分析设备的物理特性(比如功耗、电磁波等)来获取信息。在这个研究中,他们注意到设备在进行密码计算时,会产生特定的功耗模式,这些模式会导致LED灯的亮度变化。

小白:随着科技的发展,这种密码破解的方法也已经见怪不怪了呀。

大东:是的,以色列的研究人员已经发现了一种新的攻击方式,可以通过控制计算机的LED灯,将其变成一个信号系统,用来显示密码和其他敏感数据。

小白:我听说这个攻击方式的演示视频已经在YouTube上发布了,视频中显示了计算机是如何通过LED灯广播数据,然后通过无人机在附近读取这种模式。

大东:这种攻击方式主要针对的是空气间隙系统,也就是那些刻意断网的计算机系统。这种系统通常会包含一些高度机密的信息,或者用来控制一些关键的基础设施。研究人员一直在研究如何通过秘密的方式从这些计算机中获取数据。

小白:听起来这个新的黑客技术是通过利用硬盘的LED活动灯来提取数据,那么这种灯在读取或写入内存时就会处于活动状态吗?

大东:是的,你说得对。研究人员发现,他们可以通过恶意软件来控制这个LED灯,让它以闪烁的方式发出二进制信号。他们在论文中提到,这种闪烁可以以最大4000bps的速度传输数据,这足以泄露密码、加密密钥和文件,而一般人不会注意到这种泄露。

小白:研究负责人MordechaiGuri在声明中提到,硬盘驱动器的LED灯经常会闪烁,所以用户不会怀疑其活动发生了变化。

大东:对,但要读取LED灯的信号需要一台相机或光学传感器来记录模式。研究人员发现,他们可以在建筑物外20米以外的地方读取这些信号,如果使用光学变焦镜头,那么读取距离可能更远。

小白:这听起来对黑客来说并不容易。他们需要先设计一个可以控制LED灯的恶意软件,然后把这个软件放到空气间隙系统上。

大东:你说的完全正确,确实不是一件简单的事情。这些系统通常会受到严格的保护,黑客还需要找到一种从LED灯上读取信号的方法。这可能需要他们劫持建筑内的安全相机,或者在夜晚利用无人机通过窗户进行监控。

小白:不过,防止LED灯被劫持的方法应该很简单吧?只需要在灯上粘上一块胶带,或者将灯从计算机上断开。

大东:是的,防止LED灯被劫持的方法其实很简单。然而,值得注意的是,以色列本古里安大学的研究人员在2014年就已经破解了气隙网络。这种网络是将资料储存在永不上网的电脑,以此来保护资料免受黑客侵扰。

小白:我了解了。这种技术只有网络间谍或背后有国家支持的黑客才会使用,通常用来窃取极具价值的机密信息,就像电影“碟中谍”那样。

大东:你说得对,对于一般的信息,通常是不会动用这种高层次的窃取技术的。

小白:那么,这个攻击方法有什么限制吗?

大东:结合盖夫本古里安大学和康奈尔大学的研究人员的两个实验以及以色列专家的研究,这种攻击方法并不是无所不能的。首先,你需要将摄像头放置在一定距离内,而且能够直接看到电源LED。另外,你需要记录足够长的时间,这个研究中是65分钟。

小白:这个方法需要相当复杂的数学和计算机科学知识,不是任何人都能做到的。

大东:而且虽然黑客接近设备会非常难,但是黑客有很多办法。有时候,他们甚至不需要无人机。他们可以直接入侵某一机构的闭路监控系统,通过摄像头直接监控和解读LED指示灯的闪烁方式和频率。

恢复256位ECDSA密钥实验

三星Galaxy S8手机中提取378位的SIKE密钥实验

三、大话始末

小白:大东哥,黑暗真的是无孔不入呀!那我们就只能坐以待毙了吗?这种攻击是否可以被防御呢?

大东:当然可以。首先,可以采用物理隔离,将包含机密信息的设备与LED指示灯进行物理隔离,如使用不透明的胶布将LED指示灯遮盖住,或将其与设备断开连接。也可以建立机制确保只有可信的设备连接到包含机密信息的设备上。采用更复杂的密码算法,或者使用硬件加密等方式来提高安全性。

小白:看来,科技总是有双刃剑的特性。我们创造新技术,然后又要发明新方法来保护我们不受这些技术的侵害。

大东:嗯嗯,分析的很有道理。就像一场没有尽头的猫捉老鼠游戏。但这也正是科技的魅力,它带来了无限的可能性,同时也提出了新的挑战。

小白:达到一个平衡点也太难了吧。

大东:科技的进步总是带来新的可能性和新的问题。但是,只要我们保持警惕,适应变化,并且学会利用新技术的同时防范其潜在的风险,我们就能在科技的浪潮中保持安全和稳定,才能更好地利用科技,同时保护我们自己。

大东:不客气,小白。我们一起进步,一起理解这个日新月异的科技世界吧!

严防密码泄露问题(图片来源:网络)

四、小白内心说

小白:我们可以看到科技的发展不仅给我们带来了便利和创新,同时也带来了新的挑战和安全风险。在数字化转型的过程中,云计算和物联网等新技术的应用使得数据的安全保护变得更加复杂。面对这些挑战,我们并不应感到绝望。可以采取一系列的措施来预防,科技的发展与安全问题是相辅相成的。我们需要保持警惕并不断寻找解决方案,以在科技的浪潮中保持安全和稳定。只有在保护自身安全的同时,我们才能更好地利用科技创造更美好的未来。

扫码下载APP

扫码下载APP

科普中国APP

科普中国APP

科普中国

科普中国

科普中国

科普中国